L'autenticazione biometrica ha acquisito un'importanza significativa, in quanto le organizzazioni cercano di migliorare le misure di sicurezza, offrendo al contempo un'esperienza utente senza soluzione di continuità.

Tra i vari metodi biometrici disponibili, l'autenticazione vocale è emersa come una scelta popolare. Tuttavia, la questione della sua sicurezza rispetto ad altri metodi biometrici, come il riconoscimento delle impronte digitali, il riconoscimento facciale e la scansione dell'iride, merita un esame approfondito. Questo saggio esplora le dimensioni della sicurezza dell'autenticazione vocale in relazione a questi sistemi biometrici alternativi, considerando i punti di forza e le vulnerabilità insite in ciascun approccio.

Capire l'autenticazione biometrica

L'autenticazione biometrica si riferisce all'uso di tratti biologici unici per verificare l'identità di un individuo. Le varie modalità di biometria sfruttano diverse caratteristiche umane, tra cui le misure fisiologiche, come le impronte digitali e le strutture facciali, e le caratteristiche comportamentali, come i modelli vocali. Ogni metodo biometrico comporta considerazioni di sicurezza proprie, che le organizzazioni devono valutare al momento di progettare i propri framework di sicurezza.

Le basi dell'autenticazione vocale

L'autenticazione vocale, nota anche come riconoscimento del parlante, si basa sulle caratteristiche uniche della voce di un individuo per verificarne l'identità. Fattori come l'intonazione, il tono, l'accento, il ritmo e la pronuncia contribuiscono a distinguere la voce di una persona. I moderni sistemi di autenticazione vocale utilizzano sofisticati algoritmi e tecniche di apprendimento automatico per analizzare queste caratteristiche, creando impronte vocali che servono come modello per i futuri tentativi di verifica.

Sebbene l'autenticazione vocale offra caratteristiche di facile utilizzo, come la possibilità di autenticarsi da remoto e senza hardware specializzato, persistono problemi di sicurezza. Un problema significativo è rappresentato dal fatto che la voce può essere registrata e riprodotta, con la possibilità di attacchi di spoofing in cui un impostore utilizza la registrazione della voce di un utente legittimo per ottenere un accesso non autorizzato.

Confronto con altri metodi biometrici

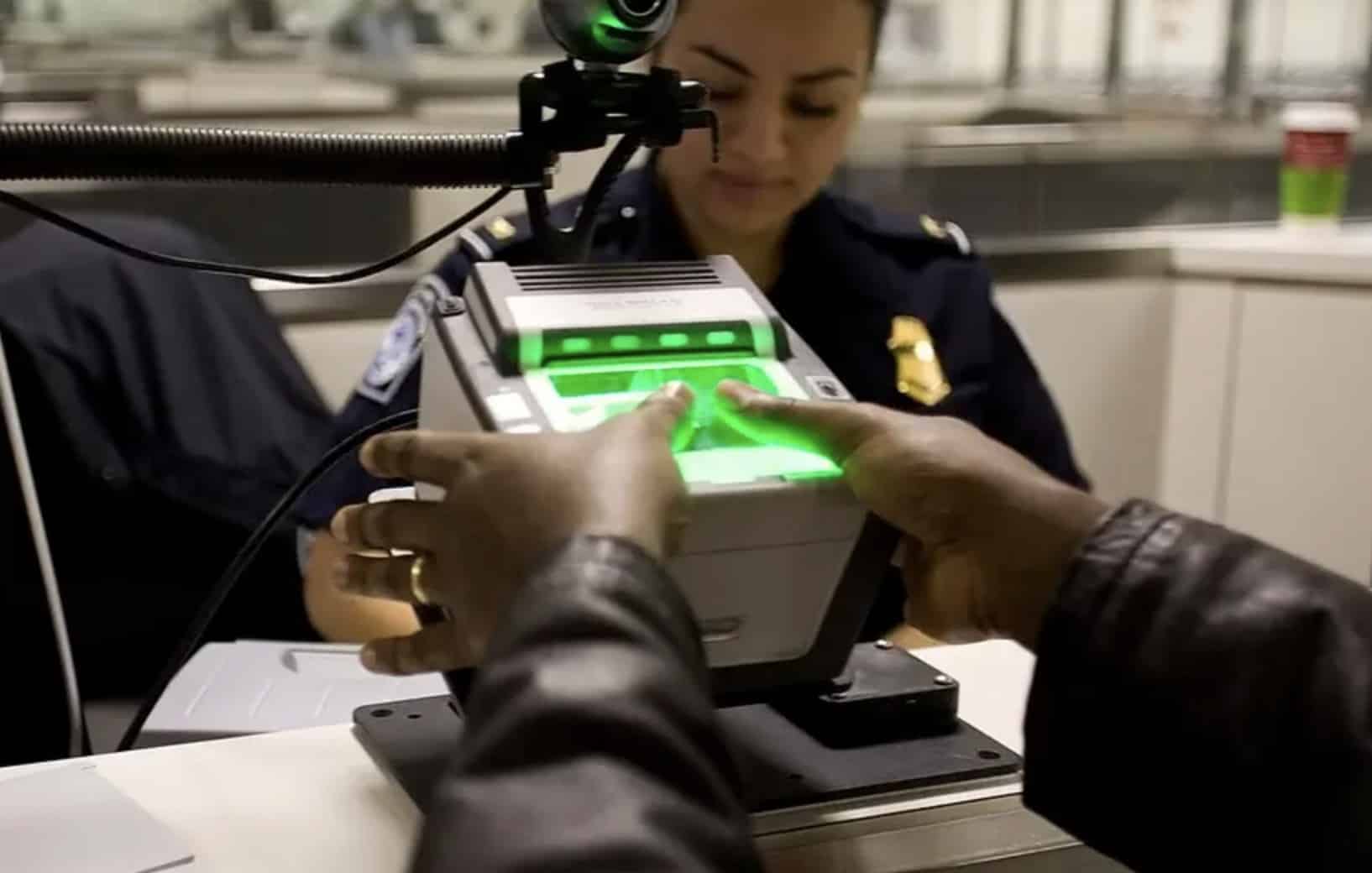

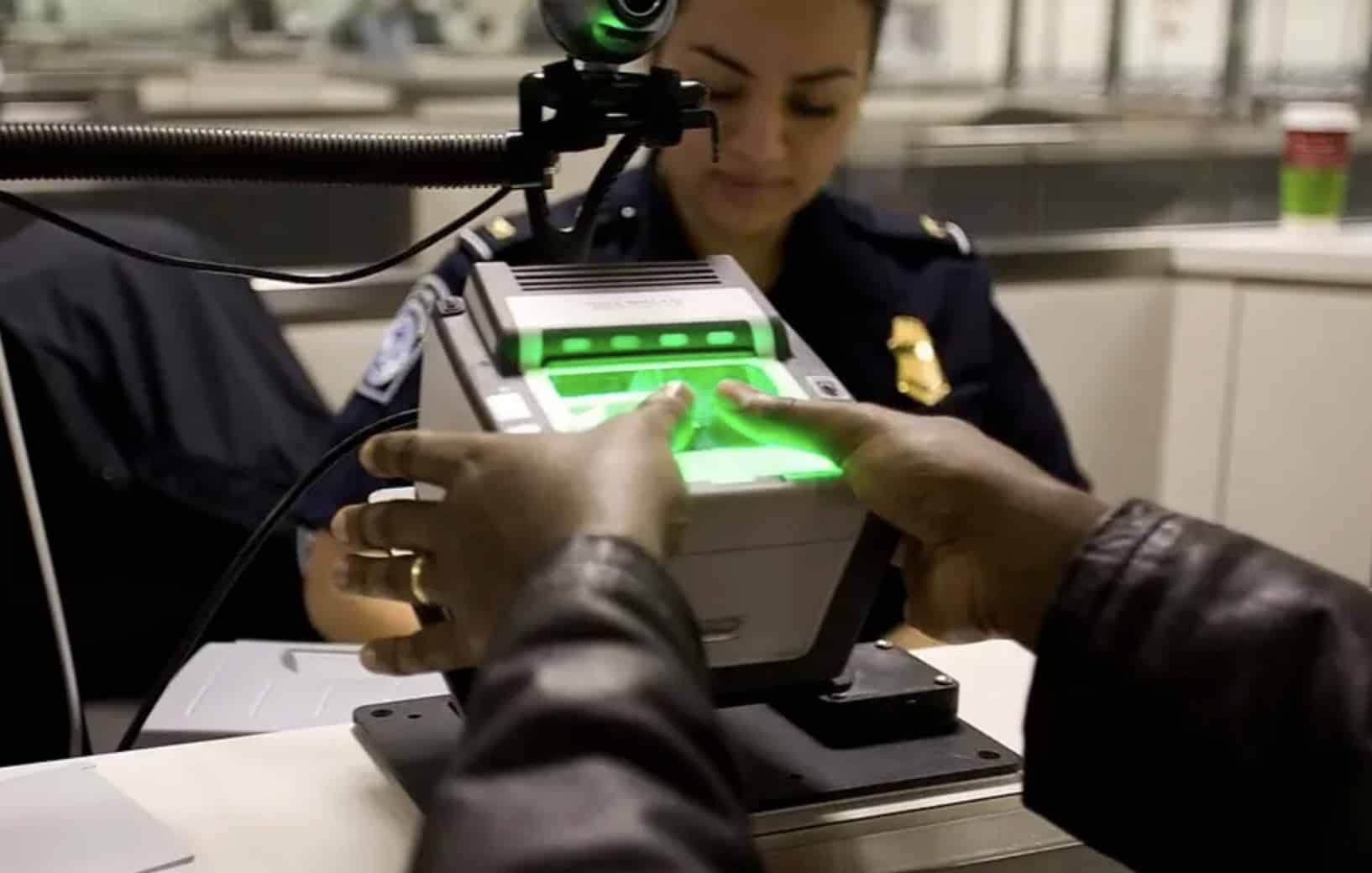

- Riconoscimento delle impronte digitali

Il riconoscimento delle impronte digitali è da tempo un punto fermo di sicurezza biometricabasandosi sui modelli unici di creste e valli presenti sui polpastrelli delle dita di un individuo. Uno dei vantaggi più evidenti del riconoscimento delle impronte digitali è la sua relativa resistenza allo spoofing. È difficile replicare i dettagli intricati di un'impronta digitale senza la cifra originale. Inoltre, la tecnologia dei sensori di impronte digitali è migliorata notevolmente: molti dispositivi sono ora in grado di rilevare le caratteristiche fisiologiche della pelle viva, come il sudore e il flusso sanguigno.

Tuttavia, i sistemi di impronte digitali non sono immuni da vulnerabilità di sicurezza. Si può tentare di utilizzare immagini ad alta risoluzione o repliche in silicone delle impronte digitali, anche se l'esecuzione di tali attacchi è spesso più laboriosa della replica della voce. Nel complesso, sebbene il riconoscimento delle impronte digitali sia generalmente considerato sicuro, non è infallibile ed è suscettibile di alcuni metodi di spoofing.

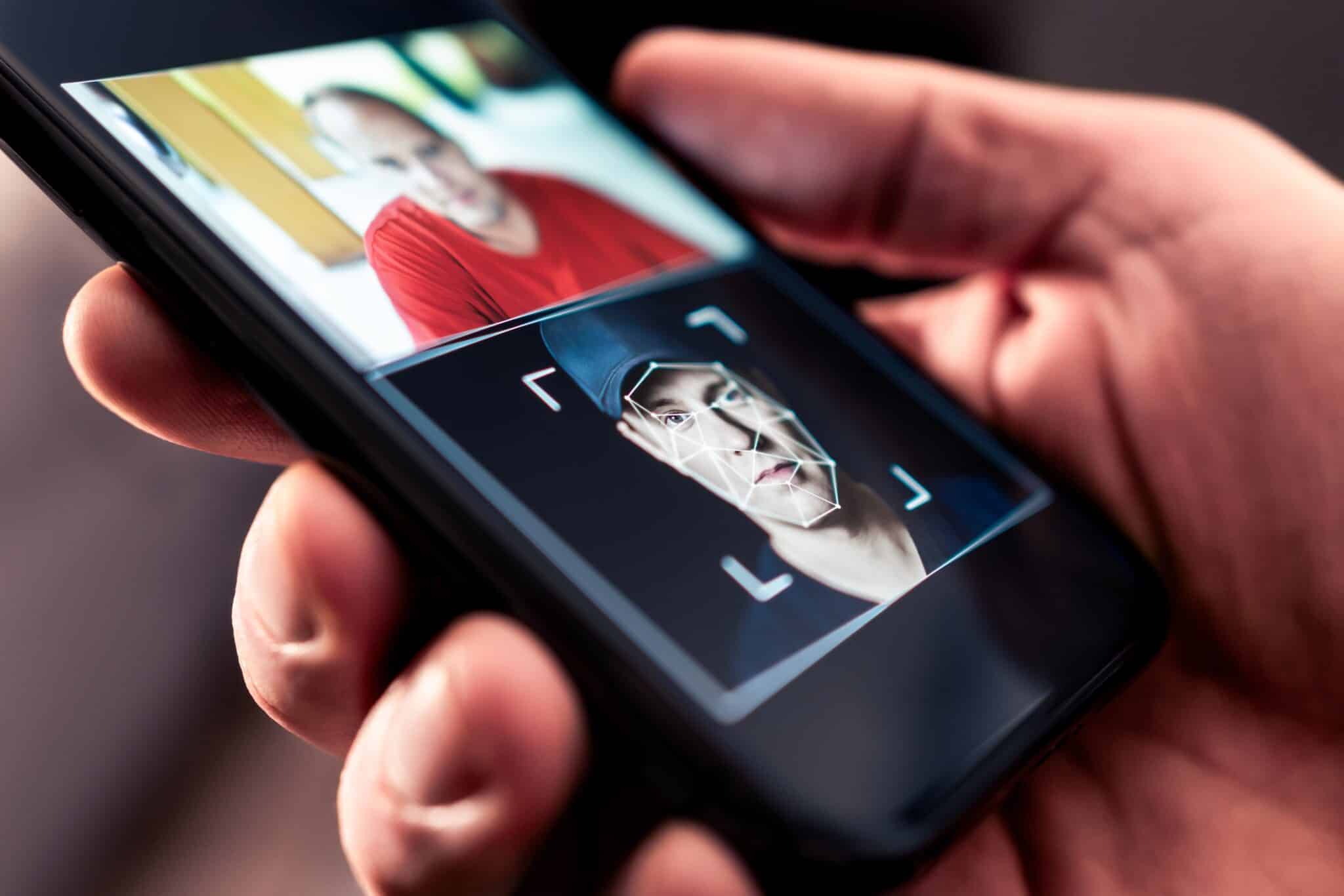

- Riconoscimento facciale

La tecnologia di riconoscimento facciale analizza i tratti del viso per identificare gli individui in base alla loro geometria facciale unica. Questo metodo biometrico è stato ampiamente adottato grazie alla sua praticità e alla sua natura non intrusiva. Tuttavia, la sicurezza dei sistemi di riconoscimento facciale è stata messa in discussione, in particolare per quanto riguarda la suscettibilità allo spoofing tramite fotografie o maschere. I sistemi avanzati impiegano tecniche di rilevamento della vivacità per determinare se il volto scansionato appartiene a un individuo vivente, attenuando potenzialmente alcune vulnerabilità. Tuttavia, problemi come le distorsioni e le prestazioni incoerenti tra i gruppi demografici pongono sfide significative.

In questo contesto, l'autenticazione vocale si differenzia dal riconoscimento facciale in quanto richiede un impegno comportamentale, rendendo leggermente più difficile per un malintenzionato aggirare il sistema utilizzando immagini statiche. Tuttavia, sofisticate tecniche di manipolazione dell'audio possono portare al successo dell'impersonificazione, rivelando una lacuna nella sicurezza dei sistemi vocali non verificati.

- Scansione dell'iride

Il riconoscimento dell'iride è considerato una delle modalità biometriche più sicure, in quanto sfrutta i modelli complessi presenti nell'iride degli occhi degli individui. La particolarità dei disegni dell'iride è notevole e le stime indicano che la probabilità che due individui condividano lo stesso disegno dell'iride è quasi nulla. Inoltre, la tecnologia di riconoscimento dell'iride è resistente allo spoofing, poiché richiede l'accesso all'occhio fisico stesso.

In termini di sicurezza, la scansione dell'iride rappresenta un metodo biometrico formidabile rispetto all'autenticazione vocale. Tuttavia, è anche più invasiva, in quanto spesso richiede apparecchiature specializzate e provoca disagio all'utente in alcuni ambienti. Questi fattori possono limitare l'accettazione da parte degli utenti, nonostante la solidità della sicurezza offerta.

Conclusione

Il paesaggio di autenticazione biometrica è molto diversificata e ogni metodo offre una miscela unica di vantaggi e sfide in termini di sicurezza. L'autenticazione vocale vanta diverse caratteristiche di facile utilizzo, tra cui la praticità e la facilità d'uso; tuttavia, la sua vulnerabilità agli attacchi di replay e spoofing solleva legittime preoccupazioni per la sicurezza. Al contrario, il riconoscimento delle impronte digitali offre una solida base di sicurezza, ma non è completamente immune da sofisticate tecniche di spoofing. Nel frattempo, la tecnologia di riconoscimento facciale sta guadagnando terreno, nonostante la sua suscettibilità a varie insidie per la sicurezza, soprattutto nel campo dell'impersonificazione. Infine, la scansione dell'iride emerge come l'approccio biometrico più sicuro, ma al costo della praticità e del comfort dell'utente.

L'autenticazione vocale è promettente in diverse applicazioni, ma le organizzazioni devono valutarne la sicurezza nel contesto dei loro profili di rischio specifici e delle esigenze degli utenti. Un approccio alla sicurezza su più livelli, che incorpori più metodi biometrici e non, può essere la strategia più prudente per mitigare i rischi e migliorare la protezione complessiva in un mondo sempre più digitale. Con l'evolversi della tecnologia, sarà essenziale rivalutare continuamente le implicazioni di sicurezza di queste tecnologie. metodi biometricipromuovendo un ambiente di strutture di autenticazione adattive e resilienti.

Articolo in evidenza

Attacchi di iniezione biometrica

Il MOSIP persegue la democratizzazione dell'identità digitale

© 2024. Tutti i diritti riservati.