La prolifération des technologies d'authentification biométrique a révolutionné la manière dont les individus et les organisations sécurisent l'accès aux informations et aux systèmes sensibles.

L'authentification biométrique, qui exploite les caractéristiques physiques ou comportementales uniques des individus - notamment les empreintes digitales, la reconnaissance faciale, le balayage de l'iris et la reconnaissance vocale - promet d'améliorer la sécurité grâce à une plus grande précision et à une plus grande commodité. Toutefois, comme toute avancée technologique, ces systèmes ne sont pas exempts de vulnérabilités. L'émergence des technologies "deepfake" constitue une menace importante pour la sécurité des personnes. authentification biométriqueCette étude se penche sur l'authentification biométrique de la vie comme contre-mesure aux attaques de type "deepfake". Cet essai explore l'authentification biométrique de la présence en tant que contre-mesure contre les attaques de type "deepfake", en examinant les mécanismes, les défis et les implications futures de ces technologies qui se croisent.

Comprendre l'authentification biométrique et les Deepfakes

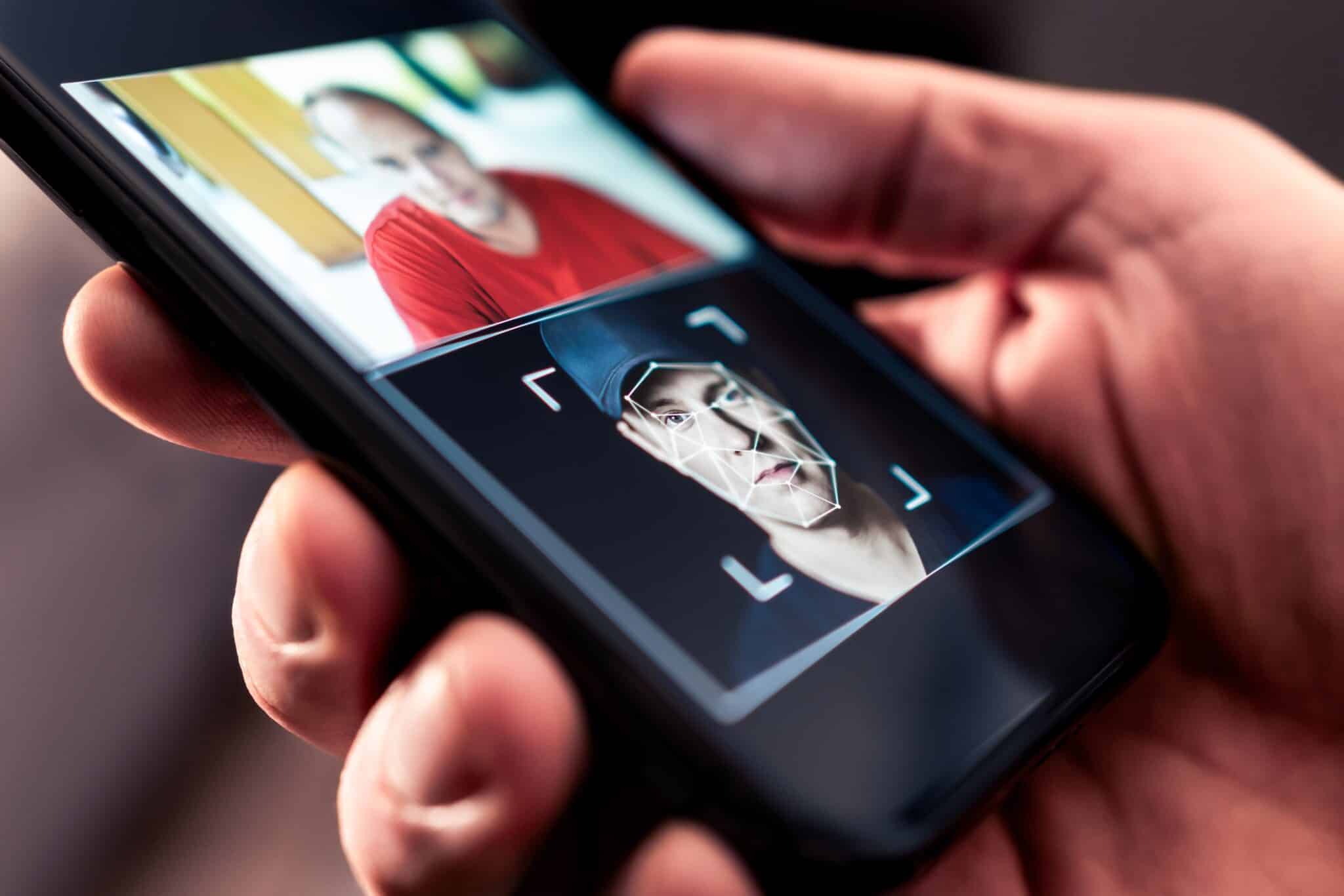

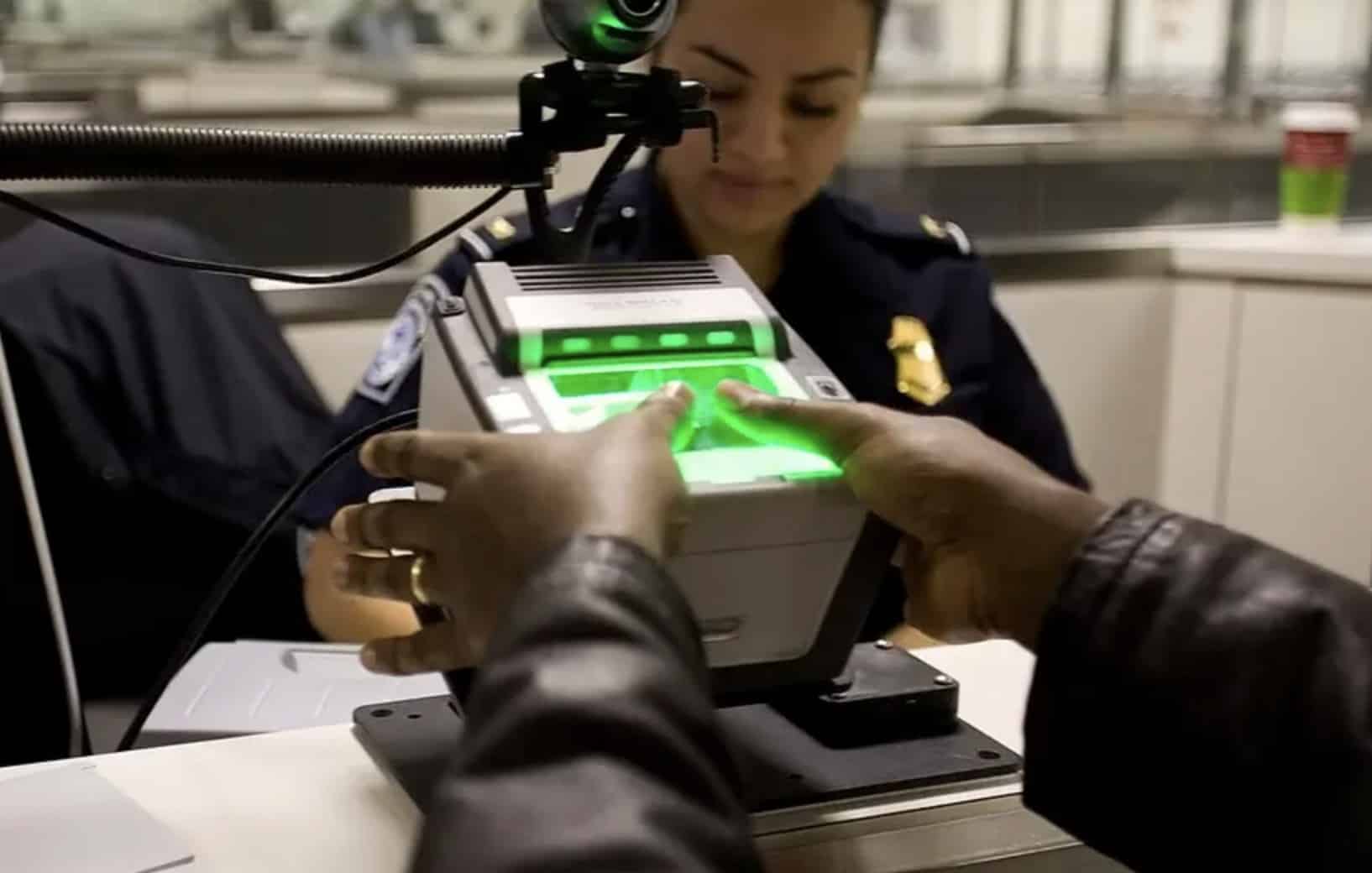

L'authentification biométrique fonctionne grâce à la capture et à l'analyse de traits biologiques, permettant l'identification et la vérification des individus. Cette méthode présente plusieurs avantages par rapport aux facteurs d'authentification traditionnels tels que les mots de passe ou les codes PIN, qui peuvent être oubliés, volés ou partagés. Les caractéristiques biométriques sont intrinsèquement uniques aux individus, ce qui les rend difficiles à reproduire de manière authentique. Alors que les organisations adoptent de plus en plus les systèmes biométriques en raison de leur potentiel d'amélioration de l'expérience et de la sécurité des utilisateurs, la technologie suscite également un examen minutieux de sa robustesse face à la manipulation.

À l'inverse, la technologie deepfake utilise des algorithmes d'intelligence artificielle et d'apprentissage automatique pour générer des imitations audio et vidéo hyperréalistes d'individus. En synthétisant les expressions faciales, les modèles vocaux et les mouvements, les deepfakes peuvent créer des usurpations d'identité convaincantes, ce qui en fait des outils dangereux entre les mains d'acteurs malveillants. L'essor des deepfakes est alarmant, avec des conséquences qui vont de l'usurpation d'identité individuelle aux campagnes de désinformation à grande échelle. À mesure que la technologie des imitations profondes s'améliore, le risque pour les systèmes biométriques devient de plus en plus prononcé, en particulier dans les scénarios impliquant la reconnaissance faciale.

Le rôle de la détection du caractère vivant dans l'authentification biométrique

Pour renforcer la sécurité des systèmes biométriques face à des menaces telles que les attaques de type "deepfake", le concept de détection de la vivacité est devenu impératif. La détection de la vivacité fait référence aux techniques mises en œuvre pour vérifier si le trait biométrique présenté provient d'une personne vivante et non d'une image statique, d'une vidéo ou d'une reproduction artificielle. Cela est particulièrement important pour les systèmes de reconnaissance faciale, où l'usurpation peut se produire avec un effort et des ressources étonnamment minimes - un problème qui a été mis en lumière dans de nombreuses affaires très médiatisées.

La détection de l'authenticité peut être classée en deux catégories principales : active et passive. La détection active de la vivacité nécessite la participation de l'utilisateur, par exemple en lui demandant de cligner des yeux, de tourner la tête ou d'effectuer des gestes spécifiques au cours du processus d'authentification. Cette participation garantit que les données biométriques capturées proviennent d'une personne vivante, ce qui atténue les risques associés aux photos ou aux vidéos. À l'inverse, la détection passive de la vivacité repose sur des algorithmes qui analysent les caractéristiques intrinsèques de l'individu et de l'environnement, discernant les indices qui dénotent la vivacité (tels que la réflexion, la profondeur et le mouvement) sans interaction directe avec l'utilisateur.

Défis liés à la mise en œuvre de la détection du caractère vivant

Malgré les promesses de la détection de la vivacité pour renforcer les systèmes d'authentification biométrique, plusieurs défis persistent. L'un des obstacles fondamentaux est l'équilibre entre la sécurité et l'expérience de l'utilisateur. Comme la détection active du comportement nécessite souvent la participation de l'utilisateur, elle peut s'avérer fastidieuse et réduire la satisfaction générale de l'utilisateur. Les utilisateurs peuvent se sentir frustrés si le processus d'authentification prend plus de temps que les méthodes conventionnelles, ce qui peut les amener à se désintéresser complètement des systèmes biométriques.

En outre, les progrès rapides des technologies de "deepfake" mettent en évidence la course aux armements qui se déroule actuellement entre les attaquants et les défenseurs dans ce domaine. À mesure que les algorithmes d'imitation profonde deviennent de plus en plus sophistiqués, les tactiques des adversaires peuvent évoluer pour générer des usurpations d'identité plus convaincantes, capables d'échapper aux mécanismes de détection de l'état de conservation. Cette dynamique nécessite des mises à jour et des améliorations constantes des méthodes de détection de la vivacité afin de maintenir leur efficacité.

Un autre défi important réside dans les implications éthiques et de confidentialité de la collecte de données biométriques. Les organisations qui recourent à l'authentification biométrique doivent naviguer dans les méandres des réglementations relatives à la protection des données, telles que le règlement général sur la protection des données (RGPD) et la loi californienne sur la protection de la vie privée des consommateurs (California Consumer Privacy Act, CCPA). Il est primordial de s'assurer que les données des utilisateurs sont collectées, stockées et traitées de manière transparente et sécurisée, ce qui oblige les praticiens à trouver un équilibre entre les impératifs de sécurité et les préoccupations éthiques.

Implications futures

Alors que l'authentification biométrique continue de gagner du terrain dans divers secteurs - de la finance aux voyages en passant par la santé - l'importance d'une détection robuste de l'authenticité ne fera que croître. Les organisations doivent donner la priorité à l'intégration de systèmes avancés de détection de l'authenticité pour se protéger contre les menaces de plus en plus sophistiquées posées par les deepfakes et autres techniques d'usurpation d'identité.

En outre, les recherches en cours sur l'intelligence artificielle et l'apprentissage automatique sont prometteuses pour améliorer l'efficacité de la détection de la présence. Des innovations telles que la biométrie multimodale - combinant différentes modalités biométriques, telles que les empreintes digitales et la reconnaissance faciale - pourraient offrir une approche plus résiliente de l'authentification. Simultanément, les progrès de l'IA explicable pourraient permettre une meilleure compréhension et une plus grande transparence des systèmes biométriques, ce qui renforcerait la confiance des utilisateurs.

Authentification biométrique de la présence représente une protection vitale contre les attaques de type "deepfake". L'intersection de ces technologies souligne l'urgence d'une amélioration et d'une adaptation continues face à l'évolution des menaces. Bien que la détection de l'intégrité soit un mécanisme essentiel dans la lutte contre l'usurpation d'identité, les organisations doivent rester vigilantes dans leur recherche de solutions innovantes, en veillant à ce que la promesse de l authentification biométrique n'est pas éclipsée par les dangers du progrès technologique. Alors que la société continue de naviguer dans l'ère numérique, il sera essentiel de favoriser un paysage d'authentification sûr et fiable pour protéger la vie privée des individus et l'intégrité des organisations.

Article en vedette

Attaques par injection de données biométriques

Le MOSIP poursuit la démocratisation de l'identité numérique

© 2024. Tous droits réservés.